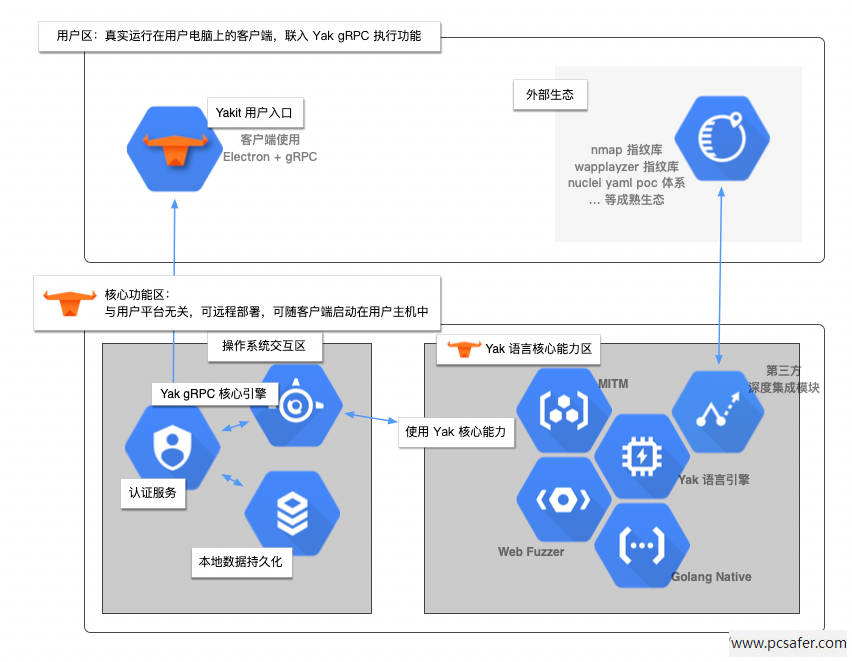

Yakit是由Yaklang团队基于AGPL-3.0许可证开发的开源一站式网络安全平台,主打“安全融合”理念,集成代理抓包、漏洞扫描、弱口令爆破、PoC开发、流量分析等全流程渗透测试功能。工具搭载专为网络安全设计的Yaklang领域特定语言,支持脚本化定制与自动化测试,兼顾可视化操作与高级技术扩展,适配Web/APP/内网等多场景安全测试,所有操作本地完成保障数据安全,适配Windows、macOS、Linux多系统,是安全人员、渗透测试工程师的高效实战工具。

核心参数

|

项目

|

详情

|

|

软件名称

|

Yakit(开源网络安全平台)

|

|

核心定位

|

一站式渗透测试平台,集成抓包、漏洞检测、自动化测试功能

|

|

支持平台

|

Windows 10+/macOS 10.15+/Linux(x86/x64/ARM架构)

|

|

软件大小

|

安装包≈100MB,含核心引擎与基础模块,轻量无冗余

|

|

许可模式

|

AGPL-3.0开源许可证,完全免费,支持二次开发与定制

|

|

官方仓库/网站

|

GitHub:https://github.com/yaklang/yakit;官网:https://www.yaklang.com/

|

|

最新版本

|

v1.9.0(2025年12月更新,优化Yaklang脚本兼容性)

|

|

核心组件

|

Yaklang引擎、代理抓包模块、漏洞扫描器、PoC编辑器、流量分析工具

|

|

核心功能

|

HTTPS抓包、弱口令爆破、SQL注入/XSS检测、PoC开发、流量回放与篡改

|

|

特色优势

|

核心功能亮点

-

一站式全流程操作:整合代理抓包、信息收集、漏洞检测、爆破攻击、报告生成等功能,无需切换多款工具,单平台完成渗透测试全流程,大幅提升实战效率。

-

Yaklang语言定制化:内置专为网络安全设计的Yaklang语言,支持编写自动化脚本、定制PoC/Exp,可实现批量漏洞扫描、流量自动化处理,适配复杂测试场景。

-

多场景渗透适配:支持Web应用、移动端APP、内网环境等多场景测试,可拦截解析HTTP/HTTPS/WebSocket等多种协议,轻松应对不同场景的安全检测需求。

-

可视化与脚本化兼顾:提供直观图形界面,新手可通过鼠标操作完成抓包、爆破等基础功能;同时支持脚本注入与扩展,满足高级安全人员的定制化测试需求。

-

跨平台兼容与轻量部署:适配Windows、macOS、Linux全系统,提供安装包与绿色版,macOS用户可通过命令解除GateKeeper限制正常运行,部署简单无捆绑。

-

开源生态持续迭代:依托活跃社区持续更新漏洞库与功能模块,支持插件扩展与自定义规则导入,可根据测试需求扩展工具能力,适配不断变化的安全场景。

使用教程

-

下载与安装:从GitHub仓库或官方网站下载对应系统版本,Windows双击安装包完成部署;macOS需先通过命令解除GateKeeper限制,再启动软件,首次运行自动升级核心引擎。

-

基础抓包配置:启动软件后开启代理模块,设置本地代理(默认127.0.0.1:8083),浏览器/手机配置对应代理并安装Yakit根证书,即可拦截解密HTTPS流量。

-

漏洞检测与爆破:抓包后将请求发送至漏洞扫描模块,选择对应PoC(如SQL注入、XSS)进行检测;或切换至爆破模块,加载用户密码字典,对登录接口执行弱口令猜解。

-

Yaklang脚本开发:打开PoC编辑器,使用Yaklang语言编写自动化脚本,可实现批量扫描目标、定制化流量篡改等功能,脚本支持导入导出与社区共享。

-

流量分析与回放:在流量历史模块查看所有拦截请求,支持修改参数后回放、对比响应差异,可用于漏洞验证与接口逻辑分析,助力精准定位安全问题。

安全与使用提醒

-

必须在授权范围内使用,仅可对自有或授权的系统/网络进行测试,严禁用于未授权渗透攻击,否则需承担相应法律责任,遵守网络安全法及相关法规。

-

macOS用户运行时若提示“映像损坏”,属GateKeeper机制限制,可通过官方教程命令解除限制,切勿下载第三方修改版,避免植入恶意代码。

-

安装根证书后仅用于合法测试场景,测试完成后建议及时删除证书,防止第三方利用证书窃取敏感流量数据,保障设备安全。

-

二次开发与脚本传播需遵循AGPL-3.0许可证规范,注明原始出处,不得闭源商用,尊重开源社区知识产权与开发者权益。

下载地址与补充材料

搭建教程:https://yaklang.com/docs/startup/

官方白皮书:https://oss-qn.yaklang.com/yakit-technical-white-paper.pdf